Amazon S3

O Amazon S3 é um sistema de armazenamento altamente escalável oferecido pela Amazon Web Services.

Se estiver alternando entre provedores de armazenamento em nuvem, entre em contato com o gerente de sucesso do cliente do Braze para obter mais assistência na configuração e validação da nova integração.

A integração do Braze com o Amazon S3 apresenta duas estratégias de integração:

- Aproveite o Currents, que o capacita a armazenar dados até que você queira conectá-los a outras plataformas, ferramentas e locais.

- Use exportações de dados do dashboard (como exportações CSV e relatórios de engajamento).

Pré-requisitos

| Requisito | Descrição |

|---|---|

| Conta Amazon S3 | É necessário ter uma conta no Amazon S3 para aproveitar essa parceria. |

| Bucket S3 dedicado | Antes de se integrar ao Amazon S3, você deve criar um bucket S3 para seu app. Se você já tiver um bucket S3, ainda assim recomendamos a criação de um novo bucket especificamente para o Braze para que você possa limitar as permissões. Consulte as instruções a seguir sobre como criar um novo bucket. |

| Currents | Para exportar dados de volta para o Amazon S3, você precisa ter o Braze Currents configurado para sua conta. O Currents não é necessário se você estiver configurando apenas o arquivamento de mensagens. |

Criação de um novo bucket S3

Para criar um bucket para seu app, faça o seguinte:

- Abra o console do Amazon S3 e siga as instruções para fazer login ou criar uma conta na AWS.

- Depois de fazer login, selecione S3 na categoria Storage & Content Delivery.

- Selecione Create Bucket (Criar bucket) na próxima tela.

- Você será solicitado a criar seu bucket e selecionar uma região.

O Currents não oferece suporte a compartimentos com Object Lock configurado.

Integração

O Braze tem duas estratégias de integração diferentes com o Amazon S3 - uma para o Braze Currents e outra para todas as exportações de dados do dashboard (como exportações CSV ou relatórios de engajamento). Ambas as integrações suportam dois métodos diferentes de autenticação ou autorização:

Método de autenticação de chave secreta da AWS

Esse método de autenticação gera uma chave secreta e um ID de chave de acesso que ativa o Braze para se autenticar como um usuário em sua conta da AWS para gravar dados em seu bucket.

Etapa 1: Criar usuário

Se estiver configurando apenas o arquivamento de mensagens, siga as etapas da guia Exportação de dados do dashboard.

Para recuperar o ID da chave de acesso e a chave de acesso secreta, crie um usuário IAM e um grupo de administradores na AWS.

Etapa 2: Obter credenciais

Depois de criar um novo usuário, selecione Show User Security Credentials (Mostrar credenciais de segurança do usuário ) para revelar o ID da chave de acesso e a chave de acesso secreta. Em seguida, anote essas credenciais em algum lugar ou selecione o botão Baixar credenciais, pois você precisará inseri-las no dashboard do Braze posteriormente.

Etapa 3: Criar política

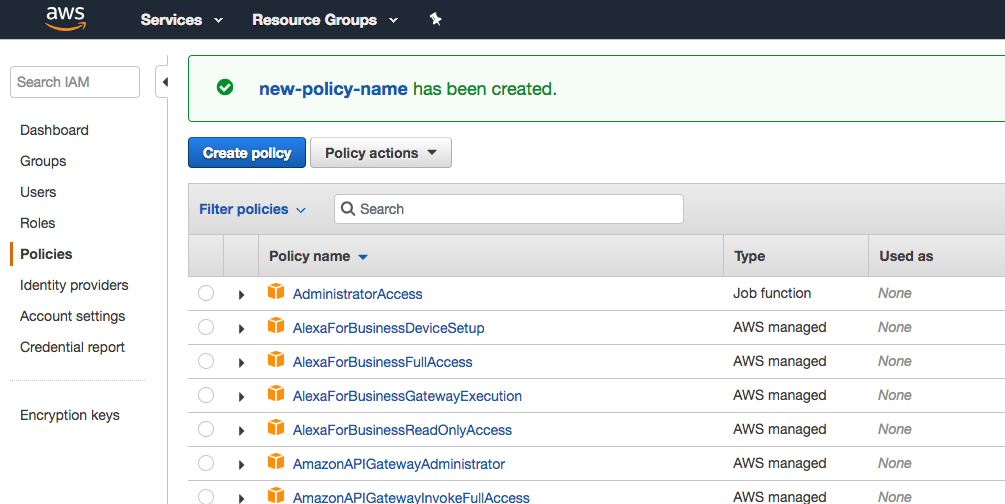

Navegue até Policies > Get Started > Create Policy para adicionar permissões ao seu usuário. Em seguida, selecione Create Your Own Policy (Criar sua própria política). Isso dá permissões limitadas, de modo que o Braze só pode acessar os buckets especificados.

São necessárias políticas diferentes para Currents e Dashboard Data Export. s3:GetObject é necessário para permitir que o backend do Braze execute o tratamento de erros.

Especifique um nome de política de sua escolha e insira o seguinte trecho de código na seção Policy Document (Documento de política ). Não se esqueça de substituir INSERTBUCKETNAME pelo nome de seu bucket. Sem essas permissões, a integração não passa na verificação de credenciais e não será criada.

Se estiver configurando apenas o arquivamento de mensagens, use o snippet de código na guia Exportação de dados do dashboard.

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

{

"Version": "2012-10-17",

"Statement": [

{

"Effect": "Allow",

"Action": ["s3:ListBucket", "s3:GetBucketLocation"],

"Resource": ["arn:aws:s3:::INSERTBUCKETNAME"]

},

{

"Effect": "Allow",

"Action": ["s3:PutObject", "s3:GetObject"],

"Resource": ["arn:aws:s3:::INSERTBUCKETNAME/*"]

}

]

}

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

{

"Version": "2012-10-17",

"Statement": [

{

"Effect": "Allow",

"Action": ["s3:ListBucket", "s3:GetBucketLocation"],

"Resource": ["arn:aws:s3:::INSERTBUCKETNAME"]

},

{

"Effect": "Allow",

"Action": ["s3:GetObject", "s3:PutObject", "s3:DeleteObject"],

"Resource": ["arn:aws:s3:::INSERTBUCKETNAME*", "arn:aws:s3:::INSERTBUCKETNAME/", "arn:aws:s3:::INSERTBUCKETNAME"]

}

]

}

Etapa 4: Anexar política

Depois de criar uma nova política, acesse Usuários e selecione o usuário específico. Na guia Permissões, selecione Anexar política e selecione a nova política que você criou. Agora, você está pronto para vincular suas credenciais da AWS à sua conta Braze.

Etapa 5: vincular o Braze ao AWS

Se estiver configurando apenas o arquivamento de mensagens, siga as etapas da guia Exportação de dados do dashboard.

No Braze, acesse Integrações de Parceiros > Exportação de Dados.

Em seguida, selecione Create Current e, depois, Amazon S3 Data Export.

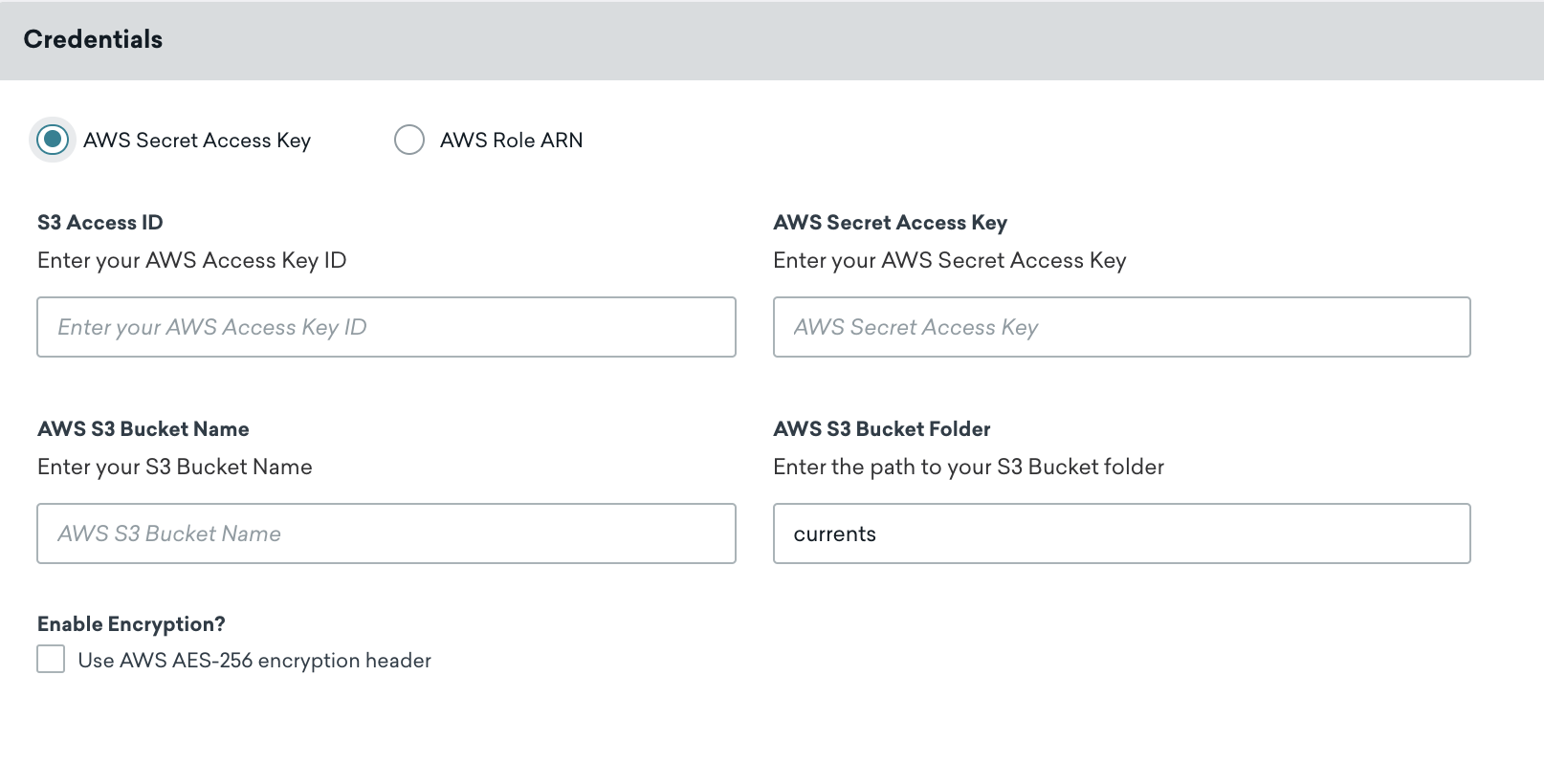

Dê um nome à sua Corrente. Na seção Credentials (Credenciais ), certifique-se de que a AWS Secret Access Key (Chave de acesso secreta da AWS) esteja selecionada e, em seguida, insira seu ID de acesso ao AWS S3, a chave de acesso secreta da AWS e o nome do bucket S3 da AWS nos campos designados.

Mantenha seu ID de chave de acesso do AWS e sua chave de acesso secreta atualizados. Se as credenciais de seu conector expirarem, o conector deixará de enviar eventos. Se isso persistir por mais de 5 dias, os eventos do conector serão descartados e os dados serão perdidos permanentemente.

Você também pode adicionar as seguintes personalizações de acordo com suas necessidades:

- Caminho da pasta: o padrão é

currents. Se essa pasta não existir, o Braze criará automaticamente uma para você. - Criptografia AES-256 do lado do servidor, em repouso: O padrão é OFF e inclui o cabeçalho

x-amz-server-side-encryption.

Selecione Launch Current para continuar.

Uma notificação informa se suas credenciais foram validadas com sucesso. O AWS S3 agora está configurado para o Braze Currents.

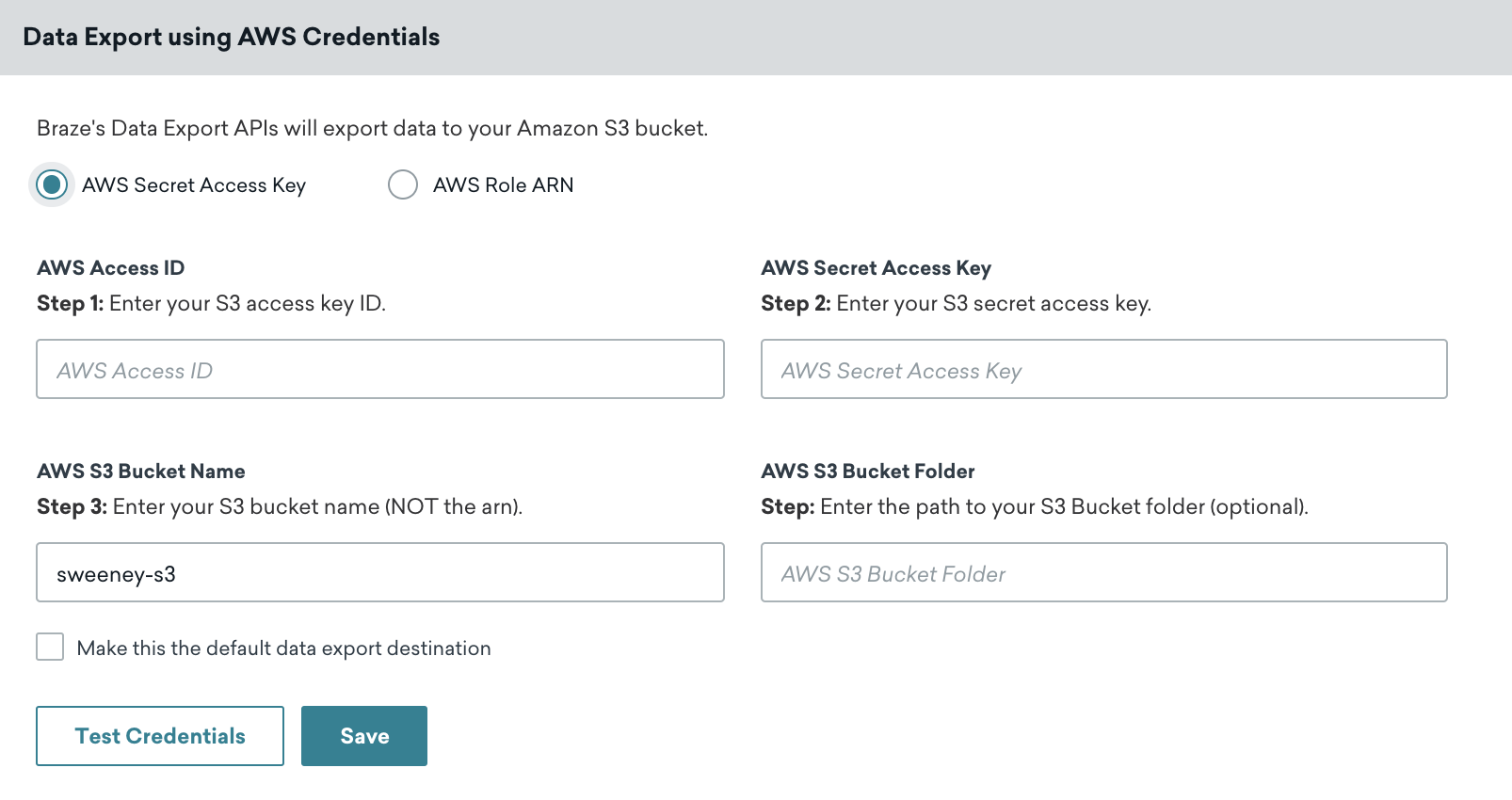

No Braze, acesse Partner Integrations > Technology Partners e selecione Amazon S3.

Na página Credenciais da AWS, certifique-se de que a chave de acesso secreto da AWS esteja selecionada e, em seguida, insira seu ID de acesso da AWS, a chave de acesso secreto da AWS e o nome do bucket S3 da AWS nos campos designados. Ao inserir a chave secreta, selecione Test Credentials (Testar credenciais ) primeiro para garantir que as credenciais funcionem e, em seguida, selecione Save (Salvar ) quando for bem-sucedido.

Sempre é possível recuperar novas credenciais navegando até o seu usuário e selecionando Criar chave de acesso na guia Credenciais de segurança no Console da AWS.

Uma notificação informa se suas credenciais foram validadas com sucesso. O AWS S3 agora está integrado à sua conta Braze.

Método de autenticação ARN de função da AWS

Esse método de autenticação gera uma função Amazon Resource Name (ARN) que ativa a conta Braze Amazon para autenticar como membro da função que você criou para gravar dados em seu bucket.

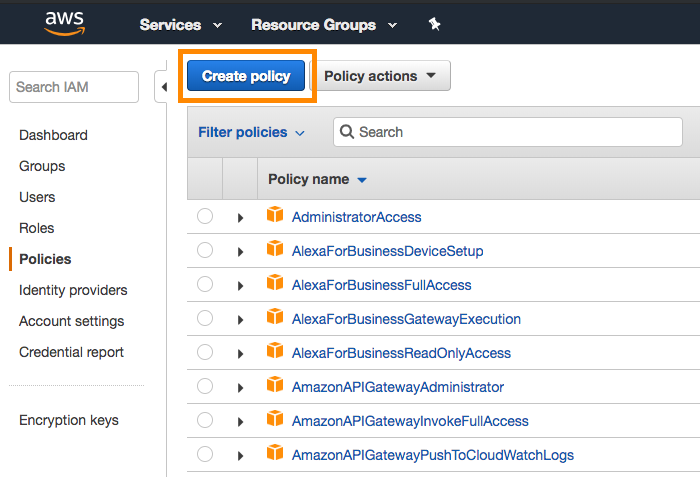

Etapa 1: Criar política

Para começar, faça login no console de gerenciamento do AWS como administrador da conta. Navegue até a seção IAM do Console da AWS, selecione Políticas na barra de navegação e selecione Criar política.

São necessárias políticas diferentes para Currents e Dashboard Data Export. s3:GetObject é necessário para permitir que o backend do Braze execute o tratamento de erros.

Abra a guia JSON e insira o seguinte trecho de código na seção Policy Document (Documento de política). Não se esqueça de substituir INSERTBUCKETNAME pelo nome de seu bucket. Selecione Revisar política quando terminar.

Se estiver configurando apenas o arquivamento de mensagens, use o snippet de código na guia Exportação de dados do dashboard.

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

{

"Version": "2012-10-17",

"Statement": [

{

"Effect": "Allow",

"Action": ["s3:ListBucket", "s3:GetBucketLocation"],

"Resource": ["arn:aws:s3:::INSERTBUCKETNAME"]

},

{

"Effect": "Allow",

"Action": ["s3:PutObject", "s3:GetObject"],

"Resource": ["arn:aws:s3:::INSERTBUCKETNAME/*"]

}

]

}

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

{

"Version": "2012-10-17",

"Statement": [

{

"Effect": "Allow",

"Action": ["s3:ListBucket", "s3:GetBucketLocation"],

"Resource": ["arn:aws:s3:::INSERTBUCKETNAME"]

},

{

"Effect": "Allow",

"Action": ["s3:PutObject", "s3:GetObject","s3:DeleteObject"],

"Resource": ["arn:aws:s3:::INSERTBUCKETNAME/*"]

}

]

}

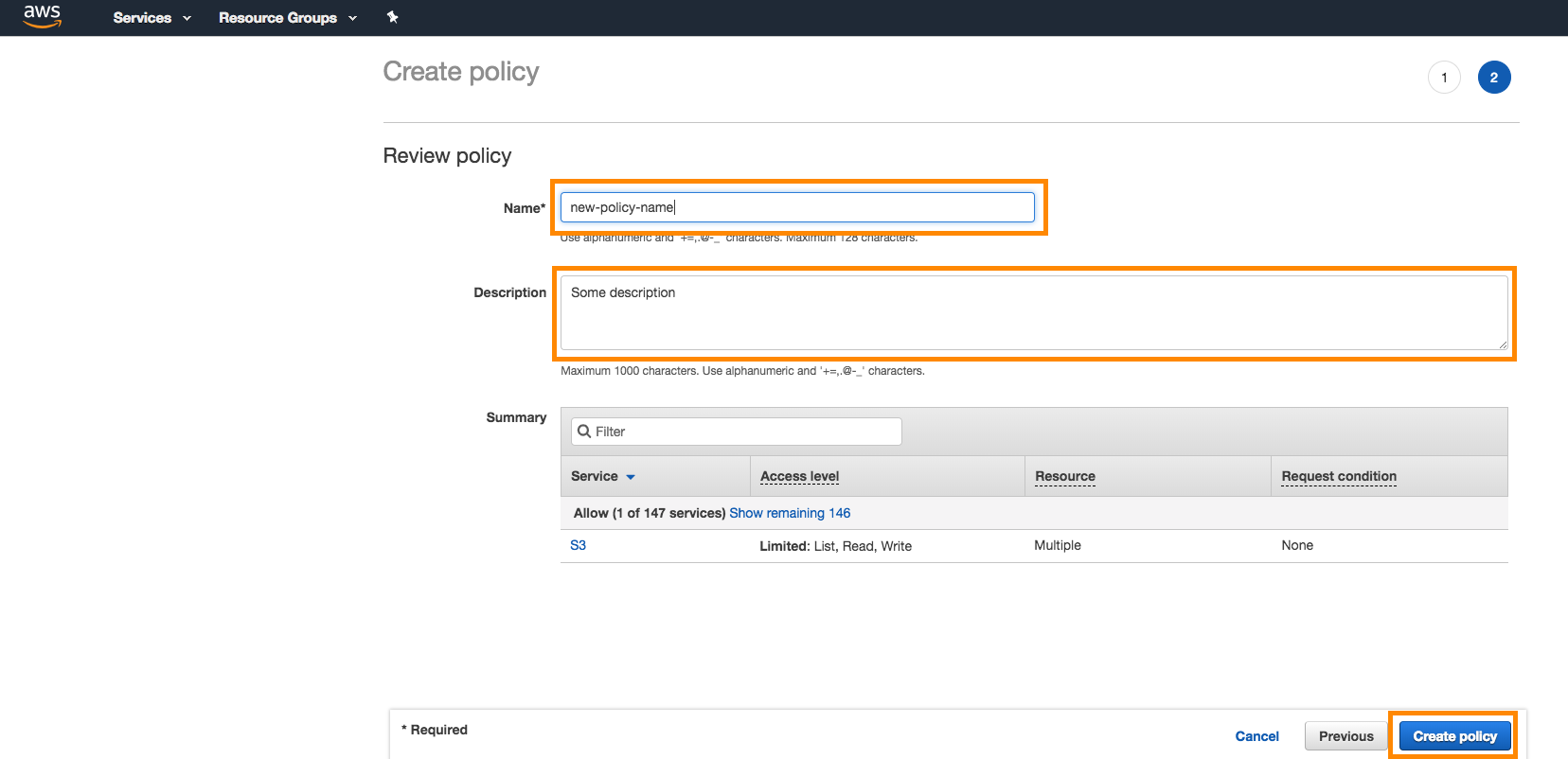

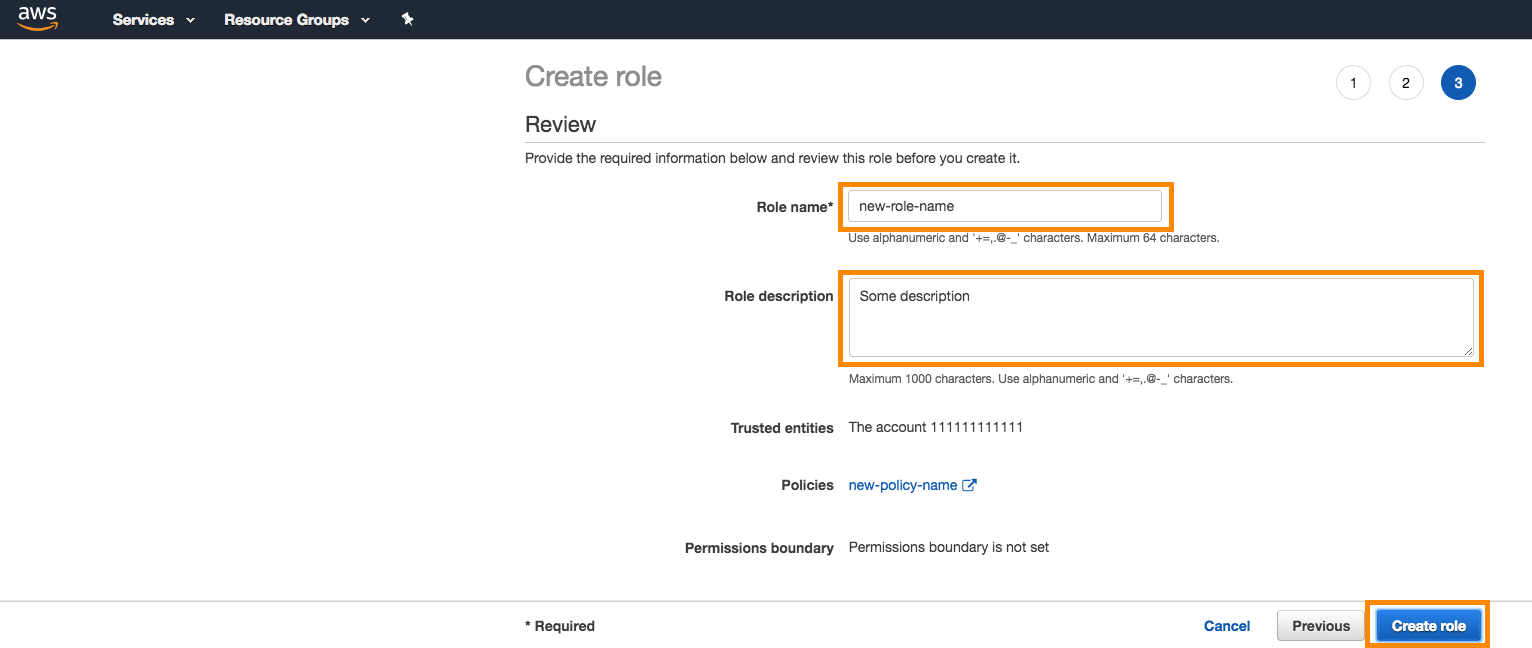

Em seguida, dê um nome e uma descrição à política e selecione Criar política.

Etapa 2: criar função

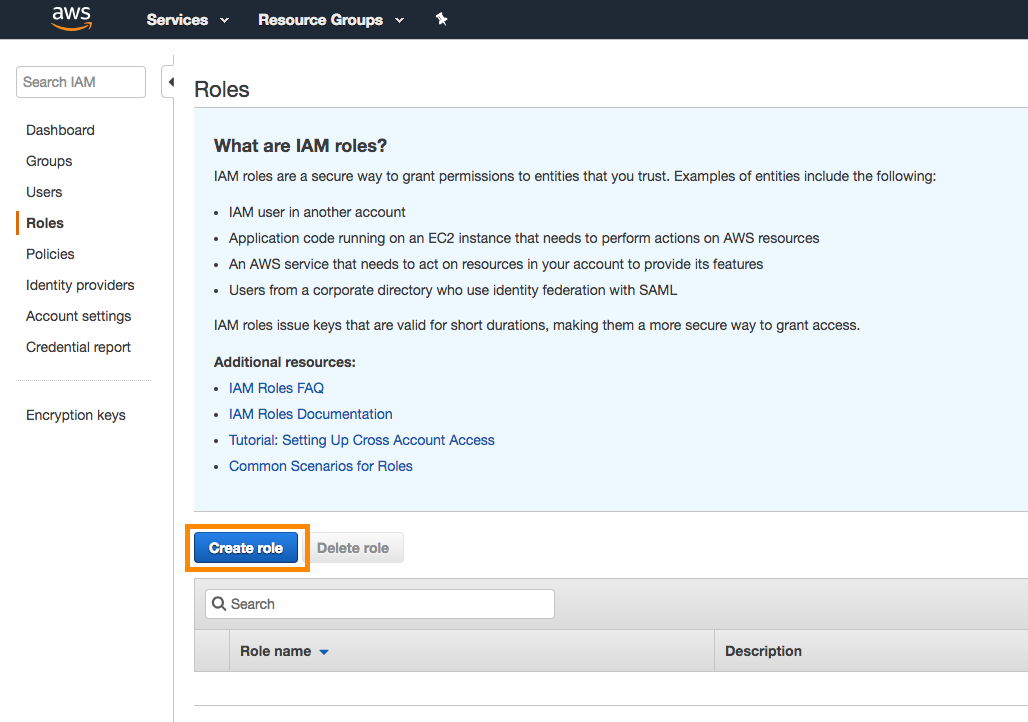

Na mesma seção IAM do console, selecione Funções > Criar função.

Recupere o ID de sua conta Braze e o ID externo de sua conta Braze:

- Currents: No Braze, acesse Integrações de Parceiros > Exportação de Dados. Em seguida, selecione Create Current e, depois, Amazon S3 Data Export. Aqui você encontrará os identificadores necessários para criar sua função.

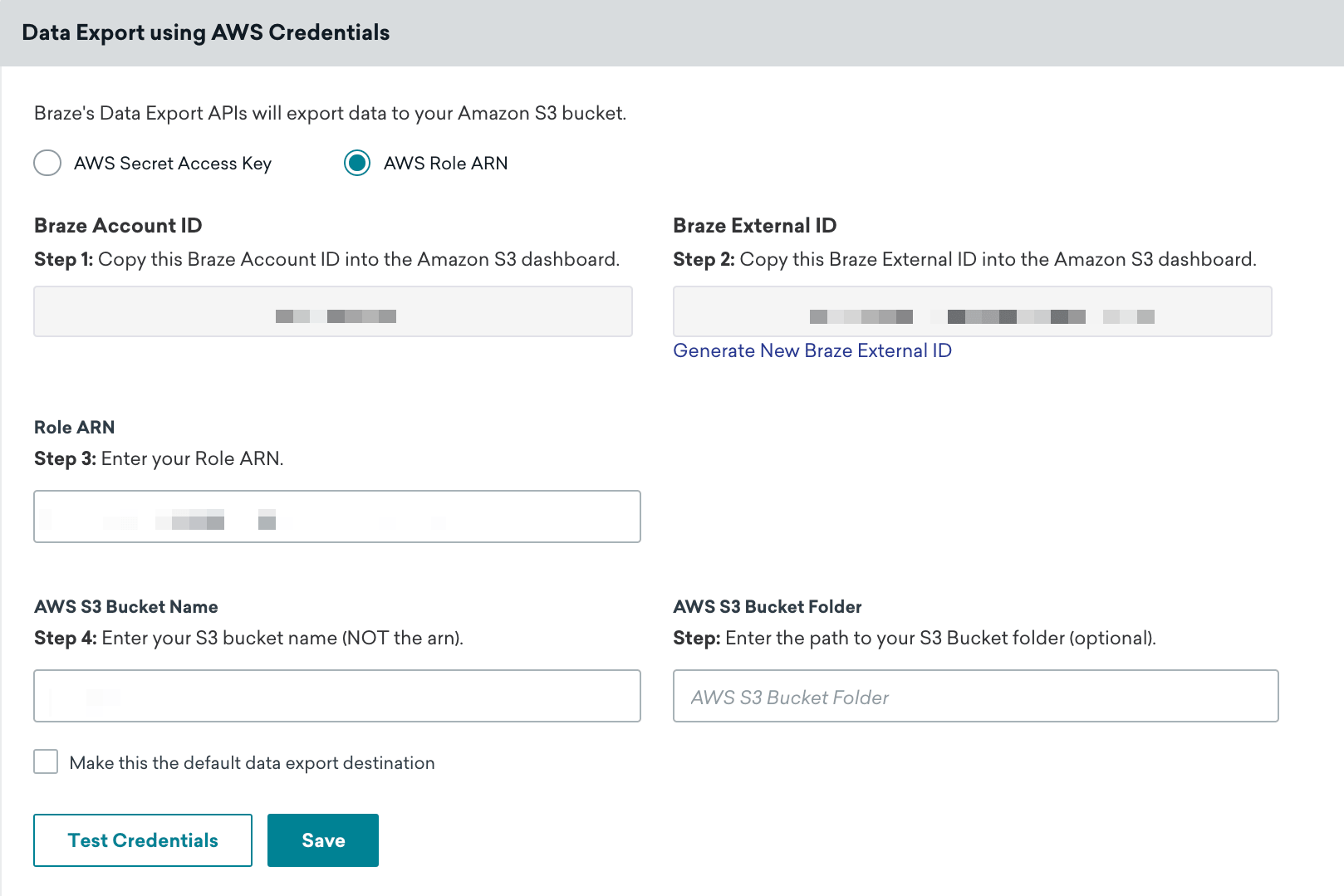

- Exportação de dados do dashboard: No Braze, acesse Partner Integrations > Technology Partners e selecione Amazon S3. Aqui você encontrará os identificadores necessários para criar sua função. (Crie suas funções aqui se estiver configurando apenas o arquivamento de mensagens).

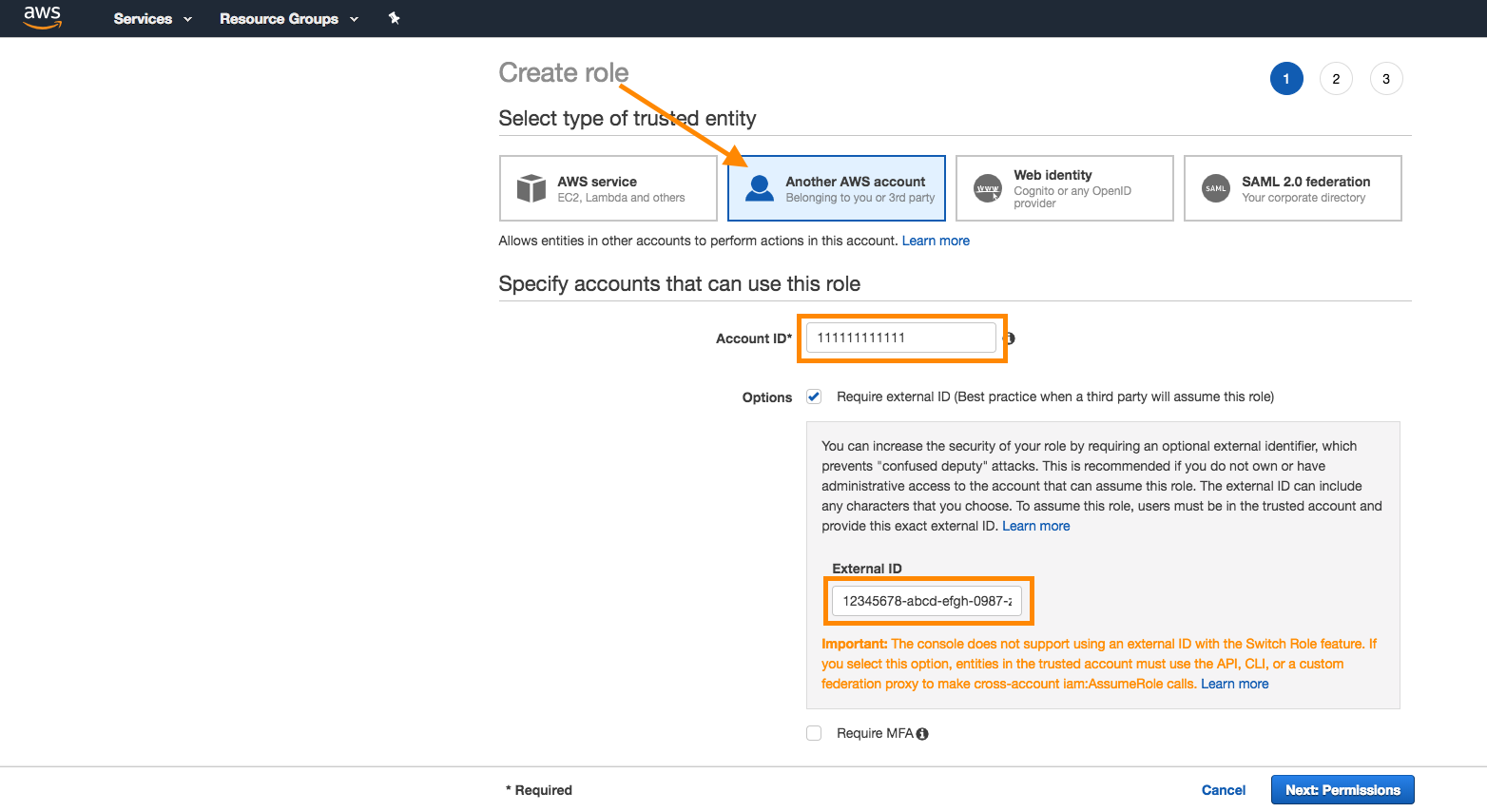

No console do AWS, selecione Another AWS Account (Outra conta da AWS) como o tipo de seletor de entidade confiável. Forneça o ID da sua conta da Braze, marque a caixa Require external ID (Exigir ID externo) e digite o ID externo da Braze. Selecione Avançar quando terminar.

Etapa 3: Anexar política

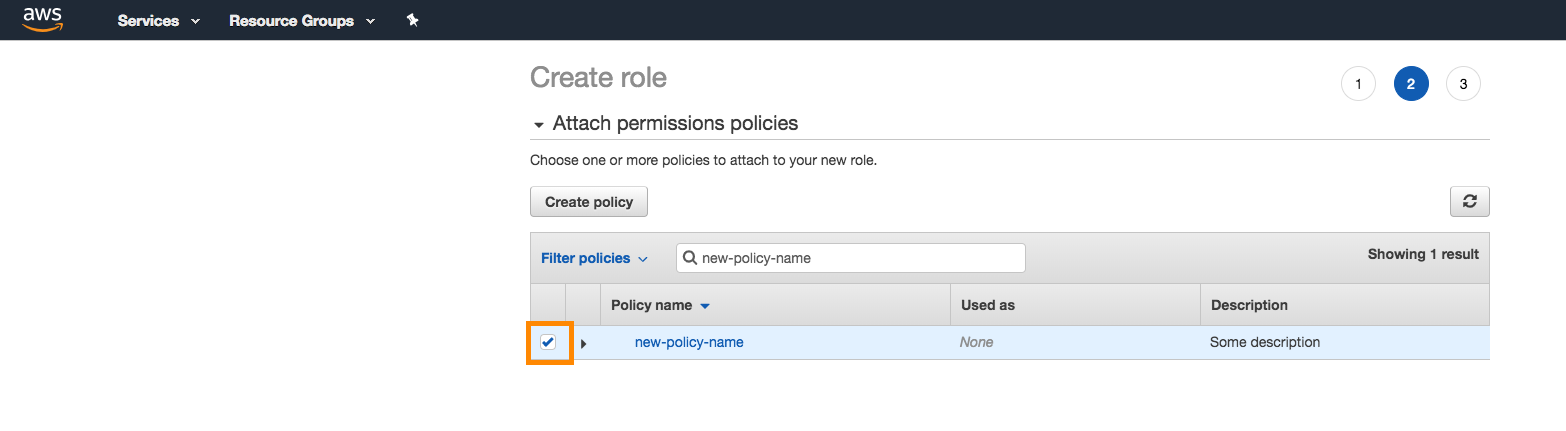

Em seguida, anexe à função a política que você criou anteriormente. Procure a apólice na barra de pesquisa e coloque uma marca de seleção ao lado da apólice para anexá-la. Selecione Avançar quando terminar.

Dê um nome e uma descrição à função e selecione Create Role (Criar função).

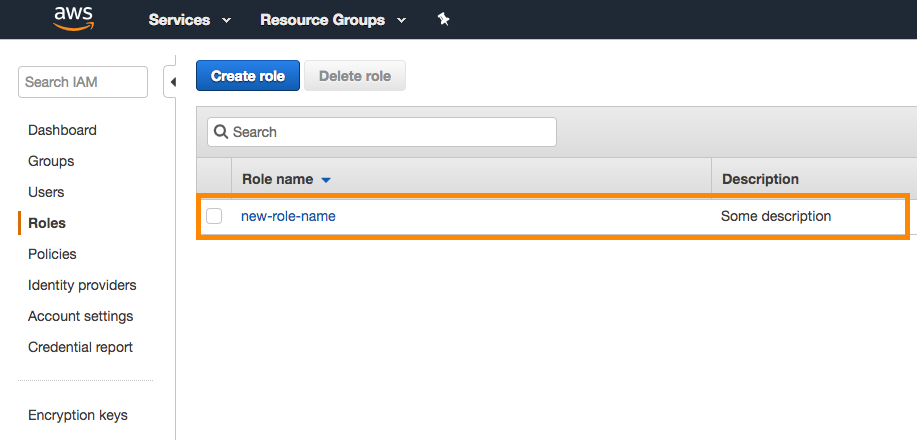

Agora você verá a função recém-criada na lista.

Etapa 4: link para o AWS da Braze

No console do AWS, localize sua função recém-criada na lista. Selecione o nome para abrir os detalhes dessa função.

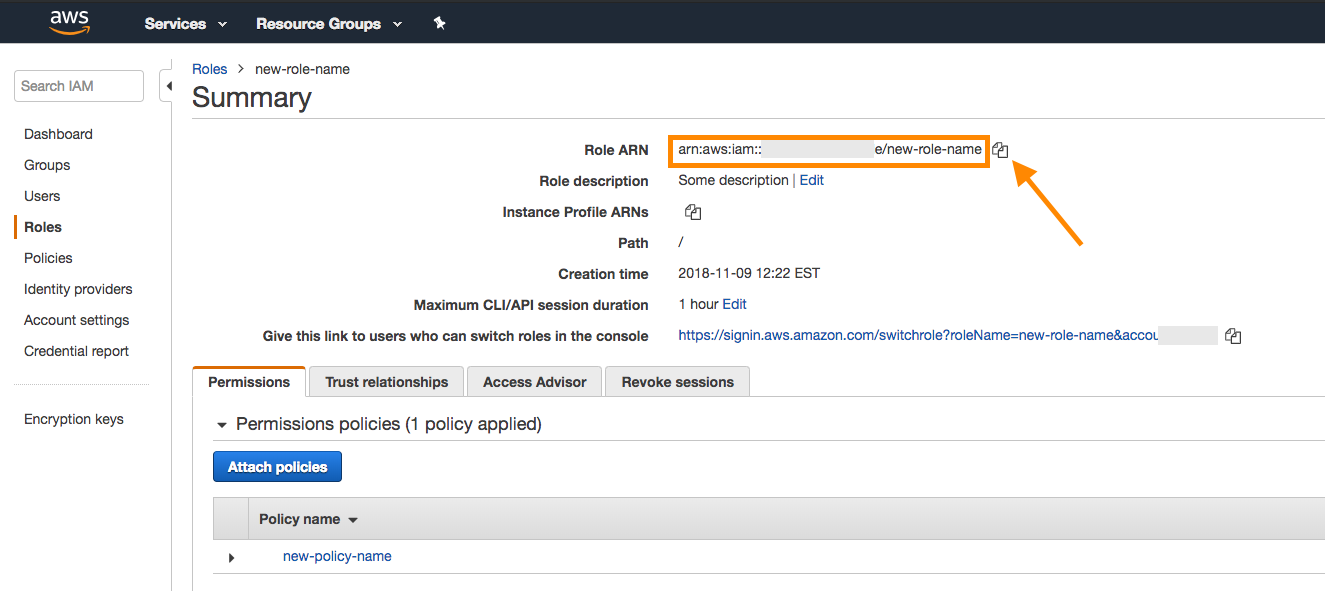

Observe o ARN da função na parte superior da página de resumo da função.

Retorne à sua conta da Braze e copie o ARN da função no campo fornecido.

Se estiver configurando apenas o arquivamento de mensagens, siga as etapas da guia Exportação de dados do dashboard.

No Braze, acesse a página Currents em Integrações. Em seguida, selecione Create Current e selecione Amazon S3 Data Export

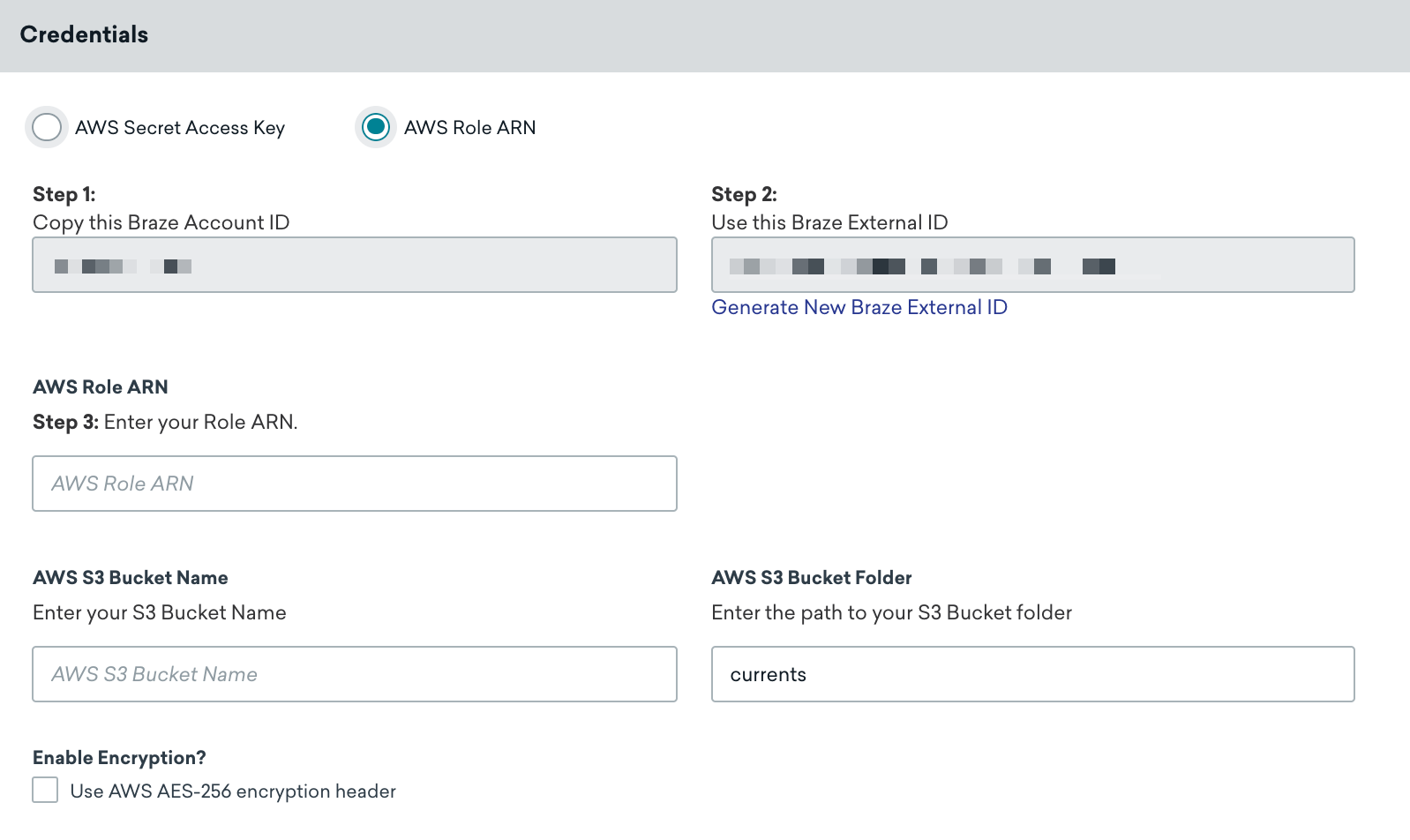

Dê um nome à sua Corrente. Em seguida, na seção Credentials (Credenciais ), certifique-se de que o AWS Role ARN esteja selecionado e forneça o ARN da sua função e o nome do bucket S3 da AWS nos campos designados.

Você também pode adicionar as seguintes personalizações de acordo com suas necessidades:

- Jornada da pasta (o padrão é

currents) - Criptografia AES-256 do lado do servidor, em repouso (o padrão é OFF) – inclui o cabeçalho

x-amz-server-side-encryption

Selecione Launch Current para continuar. Uma notificação indica se suas credenciais foram validadas com êxito. O AWS S3 agora está configurado para o Braze Currents.

Se você receber um erro “As credenciais do S3 são inválidas”, isso poderá ser devido à integração muito rápida após a criação de uma função no AWS. Aguarde e tente novamente.

No Braze, acesse a página Technology Partners (Parceiros de tecnologia ) em Integrations (Integrações ) e selecione Amazon S3.

Na página AWS Credentials (Credenciais da AWS ), certifique-se de que o botão de opção AWS Role ARN esteja selecionado e, em seguida, insira o ARN da sua função e o nome do bucket S3 da AWS nos campos designados. Selecione Test Credentials (Testar credenciais ) primeiro para confirmar que suas credenciais funcionam corretamente e, em seguida, selecione Save (Salvar ) quando for bem-sucedido.

Sempre é possível recuperar novas credenciais navegando até o seu usuário e selecionando Criar chave de acesso na guia Credenciais de segurança no Console da AWS.

Uma notificação informa se suas credenciais foram validadas com sucesso. O AWS S3 agora está integrado à sua conta Braze.

Comportamento de exportação

Os usuários que integraram uma solução de armazenamento de dados na nuvem e exportam APIs, relatórios de dashboard ou relatórios CSV experimentam o seguinte:

- Todas as exportações de API não retornam um URL para baixar no corpo da resposta e devem ser recuperadas por meio do armazenamento de dados.

- Todos os relatórios dashboard e CSV são enviados para o e-mail do usuário para serem baixados (sem necessidade de permissões de armazenamento) e armazenados em backup no Data Storage.

Requisito de formato JSON: Para exportações JSON, o Braze usa o formato JSONL (JSON delimitado por LINE), em que cada linha contém um objeto JSON separado. Esse formato é diferente do JSON padrão, que é um único vetor ou objeto JSON. Cada linha do arquivo exportado é um objeto JSON válido, mas o arquivo como um todo não é um único documento JSON válido. Ao processar esses arquivos, analise cada linha individualmente como um objeto JSON separado, em vez de tentar analisar o arquivo inteiro como um único documento JSON.

As exportações do Currents usam o formato Apache Avro (arquivos.avro ), não JSON. Esse requisito de formato JSON se aplica às exportações de dados do dashboard e às exportações de API.

Vários conectores

Se você pretende criar mais de um conector Currents para enviar ao seu bucket S3, poderá usar as mesmas credenciais, mas deverá especificar uma jornada de pasta diferente para cada um. Você pode criá-los no mesmo espaço de trabalho ou dividi-los e criá-los em vários espaços de trabalho. Você também tem a opção de criar uma única política para cada integração ou criar uma política que abranja ambas as integrações.

Se você planeja usar o mesmo bucket S3 para Currents e exportações de dados, precisará criar duas políticas separadas, pois cada integração requer permissões diferentes.

Editar esta página no GitHub

Editar esta página no GitHub